漏洞描述

IIS短文件名泄露漏洞,Microsoft IIS在实现上存在文件枚举漏洞,攻击者可利用此漏洞枚举网络服务器根目录中的文件。

危害

攻击者可以利用“~”字符猜解或遍历服务器中的文件名,或对IIS服务器中的.Net Framework进行拒绝服务攻击。

验证方法

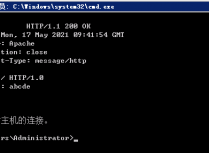

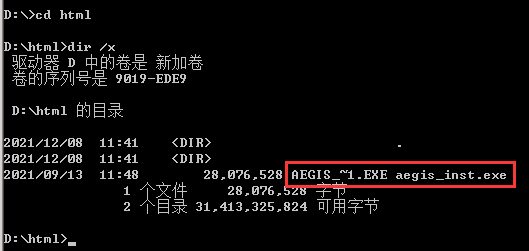

打开CMD窗口进入到网站目录下输入dir /x 如图

如上图aegis_inst.exe文件对应的短文件名为AEGIS_~1.exe。由此可见当前站点目录存在短文件名漏洞

漏洞的修复方法

通用有效方法

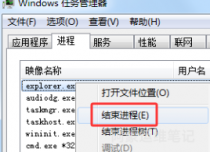

禁用windows系统中的短文件名功能。

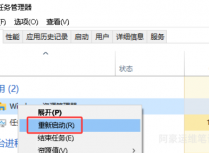

打开注册表并打开此目录 HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\FileSystem

修改 NtfsDisable8dot3NameCreation 的值为1 。

修改完成后,需要重启系统生效。

简单有效方法:CMD命令窗口修复

Windows Server 2008 R2

查询是否开启短文件名功能:fsutil 8dot3name query

关闭该功能:fsutil 8dot3name set 1

Windows Server 2003

关闭该功能:fsutil behavior set disable8dot3 1

手动验证漏洞是否修复

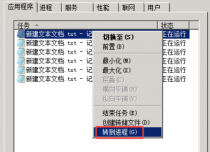

站点目录下新建个文件,打开CMD窗口进入站点目录执行dir /x 检测,看不到有显示短文件名则成功。

注意事项

Windows Server 2003修改后需要重启服务器生效

已存在的文件短文件名不会取消,只对以后创建的文件有效

WEB站点需要将内容拷贝到另一个位置

如D:\html复制一份为D:\html.back,然后删除原文件夹D:\html,再重命名D:\html.back为D:\html。

如果不重新复制,已经存在的短文件名则是不会消失的。

首页

首页