ShowDoc是什么

每当接手一个他人的模块或者项目,看着那些没有解释说明的资料,我们都无比抓狂。文档呢?!文档呢?!Show me the doc !!=

技术人员都很希望别人能写文档,而自己却很不希望要写文档。因为写文档需要花大量的时间去处理格式排版,想着新建的word文档放在哪个目录等各种非技术细节。

word格式等文档零零散散地放在团队不同人那里,需要文档的人基本靠吼,吼一声然后上qq或者邮箱接收对方丢过来的文档。这种沟通方式当然可以,只是效率不高。

ShowDoc就是一个非常适合IT团队的在线文档分享工具,它可以加快团队之间沟通的效率。

安装过程

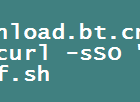

#下载脚本并赋予权限

# yum install wget -y # wget --no-check-certificate https://www.showdoc.com.cn/script/showdoc && chmod +x showdoc

#默认安装中文版。如果想安装英文版,请加上en参数,如 ./showdoc en

# ./showdoc

安装后说明

安装好后,showdoc的数据都会存放在 /showdoc_data/html 目录下。./showdoc 脚本可放置在任何目录,方便以后使用。也可以重新从官方地址下载。

你可以打开 http://xxx.com:4999 来访问showdoc (xxx.com为你的服务器域名或者IP)。账户密码是showdoc/123456,登录后你便可以看到右上方的管理后台入口。建议登录后修改密码。

开源地址:https://github.com/star7th/showdoc 。若觉得showdoc好用,不妨点个star。良好的关注度和参与度有助于开源项目的长远发展。

如何升级

如果你之前是手动安装showdoc,可考虑升级到现在这种自动脚本方式。升级到脚本方式后,就可以使用上脚本的自动化功能 ,比如说升级到最新版,重启,卸载等。

升级方法:

1,首先参考前文部分,在服务器全新安装一个showdoc

2,把原来showdoc目录的Sqlite/showdoc.db.php覆盖/showdoc_data/html/Sqlite/showdoc.db.php ,Public/Uploads覆盖 /showdoc_data/html/Public/Uploads

3,执行命令

# chmod 777 -R /showdoc_data/html # ./showdoc update

一些操作命令

#停止服务

# ./showdoc stop

#重启服务

# ./showdoc restart

#升级showdoc到最新版

# ./showdoc update

#卸载showdoc

# ./showdoc uninstall

ShowDoc体验

默认访问的界面

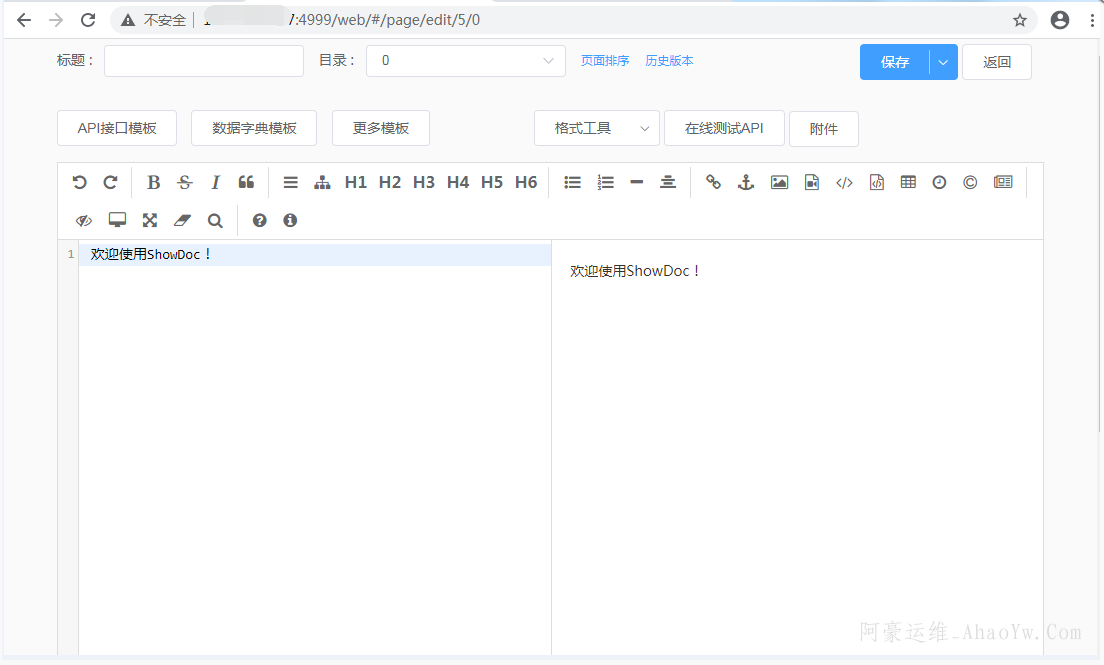

支持markdown编辑器

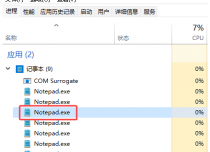

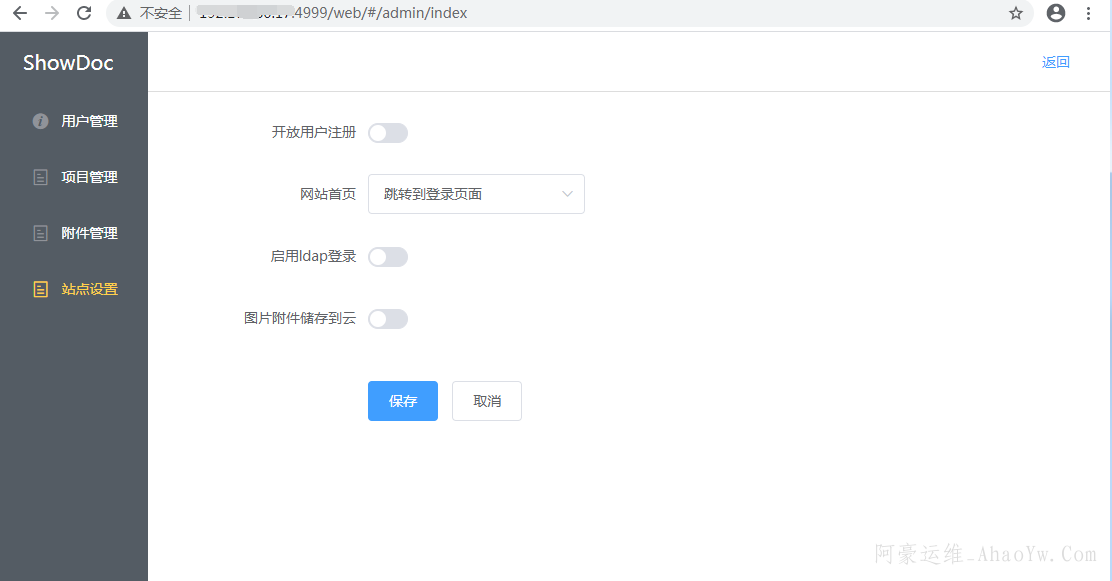

ShowDoc管理后台

支持客户端

https://www.showdoc.com.cn/clients

首页

首页